Archivo junio, 2011

P2P, Intercambio de archivos en la red

Por Diego Guerrero - Internet - 20 junio, 2011

El intercambio de archivos entre usuarios de la red, a través del correo-e, servicios de descarga de archivos “FTP”, servidores de noticias “BBS”, mensajería instantánea “Messenger” y derivados no es nada nuevo, sin embargo, desde hace relativamente poco tiempo existen otras formas mucho más eficientes que las anteriores para compartir información.

Estas no son otras, que los servicios “Peer to Peer” más conocidos como “P2P” o “Redes de Intercambio de Archivos entre Iguales”, que ofrecen innumerables ventajas sobre cualquier método anterior.

Consideraciones Generales

Este método de intercambio de archivos, se basa en la comunicación en dos sentidos, de tal forma, que a la vez que el usuario está descargando un archivo, pone a disposición de terceros los suyos propios.

El sistema permite que la información viaje a gran velocidad y que se puedan compartir una gran cantidad de datos sin que estén en un único ordenador “servidor”, del que dependan todos los usuarios, esta forma descentralizada de compartir datos, permite que tanto el espacio como el ancho de banda necesarios se reparta entre todos los usuarios de la red, aumentando proporcionalmente al número de usuarios simultáneos, tanto la velocidad como la disponibilidad de un mismo archivo.

El sistema permite que la información viaje a gran velocidad y que se puedan compartir una gran cantidad de datos sin que estén en un único ordenador “servidor”, del que dependan todos los usuarios, esta forma descentralizada de compartir datos, permite que tanto el espacio como el ancho de banda necesarios se reparta entre todos los usuarios de la red, aumentando proporcionalmente al número de usuarios simultáneos, tanto la velocidad como la disponibilidad de un mismo archivo.

Estas redes, se basan en un pequeño programa “cliente” que se instala en el ordenador del usuario, a través del cual se asocia a la red, pudiéndose definir los parámetros de uso “preferencias”, velocidad de conexión, ancho de banda, carpetas compartidas…etc, que a su vez serán las que se compartan con el resto de usuarios.

También son necesarios servidores que reúnan la información sobre los archivos disponibles “indexándola” poniéndola así a disposición del resto de usuarios, facilitando las búsquedas, si bien no es imprescindible un número determinado de ellos, pudiendo incluso el cliente funcionar como servidor.

Programas más difundidos

Podríamos decir que uno de los programas precursores de esta modalidad de intercambio de archivos fue NAPSTER, que en el año 2000 irrumpió en la escena de forma arrolladora, haciéndose enormemente popular en muy poco tiempo.

Desde entonces son decenas los programas que han surgido, compartiendo la misma filosofía de uso, aunque añadiendo nuevas formas de búsqueda e intercambio.

Actualmente son dos los sistemas más populares, por un lado el tipo “clásico”:

Programas que funcionan a través del concepto básico mencionado, de red descentralizada, donde los clientes son a la vez servidores, aumentando la disponibilidad y por tanto la velocidad de descarga, dado el elevado número de fuentes disponibles.

Estos clientes llevan un buscador integrado que les permite lanzar una consulta a la red, obteniendo como respuesta, la disponibilidad del archivo requerido, número de fuentes, tamaño, comentarios del mismo y otros detalles.

Clientes más difundidos:

- Emule

- Ares

- Kazaa

- Lphant

Por otro lado tenemos una variedad de clientes que no disponen de buscador integrado, sino que necesitan para funcionar que el usuario proporcione un e-link “enlace”, que indique al programa donde debe buscar y que archivo exactamente es el que debe enlazar.

Estos sistemas P2P trabajan sobre una solución intermedia, aunque su fundamento sigue siendo una serie de nodos que actúan como cliente/servidor de forma simultanea, en algunos aspectos se asemeja más a un servidor de archivos “FTP” que a una red P2P clásica.

Tal vez la diferencia fundamental entre ambos sistemas sea la velocidad, siendo en estos últimos mucho más elevada y constante que en los tradicionales, esto se debe a que el cliente, de forma automática, como condición para su descarga, comparte las partes de archivos que va completando con otros peticionarios del mismo archivo.

Clientes más difundidos:

- BitTorrent

- Pando

- Azureus

- LimeWire

El Futuro del P2P

Es difícil que a corto plazo vivamos otra revolución como la que significaron programas como NAPSTER y EDONKEY, sin embargo estamos ante un prometedor horizonte, donde se mejorará de forma sustancial, tanto la velocidad como la disponibilidad.

Tal vez la reciente aparición de servicios de gestión y distribución pública de archivos en la red, como DROPBOX y la evolución actual del almacenaje de datos y programas hacía la nube (Cloud computing), puedan dar lugar a nuevos servicios, basados en este sistema. Mientras tanto, podemos valorar algunas opciones.

Tal vez la reciente aparición de servicios de gestión y distribución pública de archivos en la red, como DROPBOX y la evolución actual del almacenaje de datos y programas hacía la nube (Cloud computing), puedan dar lugar a nuevos servicios, basados en este sistema. Mientras tanto, podemos valorar algunas opciones.

P4P

Su principal novedad es que la propia operadora, proveedora del servicio, favorecería el intercambio de archivos entre sus propios clientes, dándoles preferencia sobre otros peticionarios.

El cliente siempre elegirá las fuentes a las que menos tiempo le cueste llegar y con las que disponga de mayor ancho de banda, resultando de esto un aumento de velocidad de hasta el 300% de media sobre las actuales P2P.

OMEMO

Omemo rompe con el concepto habitual de las redes P2P, siendo tal vez más parecido a un super servidor de archivos “FTP”, donde en lugar de compartir archivos, lo que se comparte es espacio en disco.

De este modo cada usuario decide cuanto espacio en disco desea compartir, resultando de la suma de todos los clientes un gran disco duro virtual, al que los usuarios pueden acceder libremente como si se tratara de una unidad más de su ordenador.

De este modo cada usuario decide cuanto espacio en disco desea compartir, resultando de la suma de todos los clientes un gran disco duro virtual, al que los usuarios pueden acceder libremente como si se tratara de una unidad más de su ordenador.

Esta modalidad, permite que aunque el usuario se desconecte el archivo siga disponible en el sistema para su descarga.

Aspectos Legales

El fin de estos programas es el intercambio de videos, fotos, programas, y cualesquiera otro tipo de archivos entre distintos clientes, independientemente del tiempo y del espacio.

Contrariamente a lo que se insiste en remarcar, existen infinidad de datos que pueden ser compartidos sin vulnerar ningún tipo de copyright o derechos de autor, archivos amparados bajo alguna de las licencias de libre distribución existentes ( Creative Commons, Copyleft, GNU, Código Abierto).

La patata caliente de este asunto, viene con la “Copia Privada”, siendo definido su uso en el Artículo 31 de la Ley de Propiedad Intelectual que hace referencia a la reproducción sin autorización, limitándola a los siguientes supuestos:

– No sean bases de datos ( régimen especial, art. 34 de la L.P.I.)

– Destinadas al uso privado del copista ( sin perjuicio de los art. 25 y 99-A de la L.P.I.)

– No destinadas al uso por una colectividad

– Que no tengan ánimo de lucro

La misma ley en su artículo 25 establece unas compensaciones económicas para los autores o propietarios de los derechos, que actualmente consiste en el cobro del denominado “Canon Digital” pagadero por cada soporte, grabador y reproductor distribuido en España, con la única exclusión de los discos duros de los ordenadores y las redes de alta velocidad ADSL, al menos por el momento.

Mencionar que ya desde el 2003 se viene aplicando un “canon analógico” a soportes vírgenes, Cd y DVD, que llega a encarecerlos hasta un 50%

Las cantidades recaudadas por estos conceptos, las ingresa y gestiona la Sociedad General de Autores de España (SGAE) quienes compensan a los autores y propietarios de los derechos por las posibles pérdidas que pueda generarles la disminución de ventas causadas por la copia privada.

Sobre este tema hay diversidad de opiniones, personalmente soy contrario a la aplicación de cualquier clase de canon, más aún cuando con él, pretenden convertir por defecto en delincuentes en potencia a todos los usuarios y su única solución al respecto consiste en grabar con un impuesto si o si, cualquier soporte… muy democrático, no hay duda.

Para algunos estamentos judiciales, es suficiente con la presunción de que puedan usarse para efectuar copias privadas, validando así la aplicación del canon, es bien conocida la llamada Sentencia Padawan de marzo de 2011, en este sentido. Para verla completa Pulse aquí

Sin embargo, introduce algunas ideas, que servirán para abrir camino, me refiero a la necesidad de distinguir entre los soportes para uso particular de aquellos que no lo son, el abuso que supone grabar con dicho impuesto a todos los usuarios indiscriminadamente o la posibilidad de que el canón no repercuta directamente en el usuario final, sino que sean terceros, entidades, empresas… quienes lo asuman. Podéis consultar el fallo del Tribunal Superior de Justicia de la Unión Europea relacionado. Pulse aquí

Consideraciones Finales

Las Redes P2P son un excelente medio para compartir toda clase de archivos con otros usuarios, independientemente del tiempo y el espacio. Sin lugar a dudas se trata de una excelente herramienta a nuestra disposición, que debemos conocer y utilizar, eso si, siempre de acuerdo con la Ley de Propiedad Intelectual y el vigente Código Penal.

Guía básica de seguridad contra el Fraude en Internet

Por Diego Guerrero - Seguridad - 8 junio, 2011

Consejos de Seguridad

Es necesario partir de la siguiente premisa «La Seguridad Total No Existe», a resultas de esta máxima, la única herramienta eficaz de la que disponemos es la información y la prevención, por ello, aqui os dejamos unos consejos básicos fundamentales para desenvolverse en la red de redes.

Lo primero y fundamental es tener nuestro ordenador actualizado, es decir, tener instaladas las últimas versiones del sistema operativo y navegador web, también es muy recomendable hacer uso de un buen programa antivirús junto con un cortafuegos y actualizarlos frecuentemente. Estas medidas solucionan gran parte de las vulnerabilidades de nuestros ordenadores y facilitan una navegación más segura.

Comercio electrónico y compras en línea

Antes de realizar cualquier compra en internet asegurese de que la empresa vendedora dispone en su página web de una pasarela de pagos segura, las direcciones web donde se introduzcan datos personales y de pago deben comenzar por «https://« y debe aparecer un dibujo de un candado en su navegador u otro indicativo donde consultar el certificado del sitio.

Antes de realizar cualquier compra en internet asegurese de que la empresa vendedora dispone en su página web de una pasarela de pagos segura, las direcciones web donde se introduzcan datos personales y de pago deben comenzar por «https://« y debe aparecer un dibujo de un candado en su navegador u otro indicativo donde consultar el certificado del sitio.

No acepte pagar en ningún caso mediante ningún tipo de servicio de envio de dinero (MoneyGram, Western Union), pues este no será nunca el método de pago empleado por una empresa sería y supone un riesgo grave de seguridad.

Compruebe que en la sitio web de la tienda on-line figuran los datos fiscales de la misma, asi como su sede social y formas de contacto.

Truco: Haga una búsqueda en internet con el nombre de la tienda, seguramente obtendra muchos resultados, si la mayoría son negativos, desconfie¡¡¡

Si va a realizar la compra a un particular, con el que ha contactado por medio de un foro o una página de subastas o de compra-venta, tenga en cuenta lo siguiente:

Es importante saber con quien se trata, reúna todos los datos posibles, si va a pagar por transferencia bancaria, solicite a su banco un recibo y no olvide poner el concepto exacto y el destinatario.

Desconfíe de los anuncios de venta donde se ofrecen productos de alto valor a un precio muy por debajo del mercado, sobre todo si se le solicita que ingrese o envie una cantidad de dinero como señal, o pago a cuenta del servicio de transporte, aranceles… no lo haga¡¡¡

Si va a pagar contrareembolso debe saber que algunas agencias de mensajería permiten la apertura del paquete antes del pago, esto es algo en lo que deben estar de acuerdo comprador y vendedor, pues es un servicio extra y como tal hay que solicitarlo.

Procure guardar copias de todo, anuncio de venta, mensajes privados, mensajes de correo, apodos, direcciones de correo electrónico y de la web donde se anunciaba.

Muy Recomendable

Un método muy recomendable y que nos puede ahorrar más de un susto, consiste en disponer de una cuenta bancaria y una tarjeta de débito asociada a esta, que utilizaremos exclusivamente para nuestras transacciones en internet.

Un método muy recomendable y que nos puede ahorrar más de un susto, consiste en disponer de una cuenta bancaria y una tarjeta de débito asociada a esta, que utilizaremos exclusivamente para nuestras transacciones en internet.

De esta manera, en dicha cuenta solo dispondremos del efectivo suficiente para estas operaciones y aunque nuestros datos cayeran en malas manos, no podrian obtener ningún beneficio.

Actualmente la mayoría de las entidades bancarias ofrecen el servicio denominado «tarjeta electrónica o cybertarjeta» consiste en una tarjeta que, a efectos prácticos funciona como una tarjeta de crédito normal, pero no está asociada a ninguna cuenta bancaria, sino que funciona como recargable. Las ventajas son evidentes y es el sistema más recomendable.

Phishing y derivados

Debe tener siempre presente, que ni su banco, ni su ISP o cualquier otro servicio le pedirán nunca por mail o teléfono que por motivos de seguridad, administración o cualquier otro, facilite sus datos personales.

Siempre que desee acceder a cualquier servicio bancario on-line abra una ventana nueva de su navegador y teclee personalmente la dirección del mismo, jamás lo haga mediante enlaces o hipervinculos que reciba por mail o vea en cualquier otra web.

Asegurese de encontrarse en un servidor seguro y que la dirección que vea en la barra de direcciones sea la que corresponde con el sitio oficial de su entidad, las direcciones de servidores seguros deben comenzar por «https://» y tiene que aparecer un icono de un candado en su navegador. (según navegadores)

A Tener en Cuenta:

- No introduzca ningún dato en los formularios de los que desconozca su origen.

- No haga click con su ratón en los enlaces bancarios recibidos por e-mail.

- Asegurese de estar en un servidor seguro antes de realizar cualquier operación.

E-mail, Scam y Hoaxes

Desconfíe de cualquier mensaje que reciba de remitente desconocido, por muy sugerente que le resulte el asunto, lo mejor que puede hacer es borrarlo directamente.

Desconfíe de cualquier mensaje que reciba de remitente desconocido, por muy sugerente que le resulte el asunto, lo mejor que puede hacer es borrarlo directamente.

Tenga cuidado con las ofertas de trabajo que reciba por email, principalmente de aquellas que ofrecen condiciones muy ventajosas, habitualmente se le ofrecerá que gestione a través de sus cuentas ciertas cantidades de dinero, por las que usted se quedará un porcentaje, esta es una versión moderna del timo de «Las Cartas Nigerianas» y con ello, usted esta blanqueando dinero procedente de actividades ilícitas y por lo tanto, cometiendo un delito.

Procure no caer en la tentación de reenviar los mensajes en cadena, conocidos como HOAX, pues solo conseguirá perjudicar y congestionar los servidores de correo, asi como facilitar una gran base de datos de cuentas de correo al autor que habitualmente son vendidas y usadas para el envio de mensajes de publicidad no deseados, conocidos como SPAM e intentos de fraude PHISHING.

Medios de pago seguros y recomendaciones de seguridad

Internet además de una fuente inagotable de información, supone el acceso a un mercado global de incalculables proporciones, esto da la posibilidad de comprar un mismo producto al mejor precio, ya sea por adquirirlo con un cambio de divisa muy favorable o simplemente por que la gran cantidad de oferta disponible facilita una mayor competitividad en los precios.

Como ve, son todo ventajas, sin embargo, ahora que tiene una idea sobre los riesgos que puede suponer operar por internet, tal vez sienta cierto recelo, nada más lejos de la realidad, la información, junto con la observación de unas mínimas precauciones son su mejor baza para realizar todo tipo de operaciones en la red con seguridad.

Veamos ahora algunos medios de pago, surgidos de la necesidad de ofrecer un medio seguro y accesible globalmente, que reuniera, por un lado, la protección de los datos de las partes y a su vez ofreciera cierta seguridad a la hora de proteger los intereses de sus usuarios.

PAYPAL

Sin duda es la forma de pago basada en internet más extendida a nivel mundial y en este momento la preferida por compradores y vendedores. Su funcionamiento es realmente sencillo y clave en su éxito.

Sin duda es la forma de pago basada en internet más extendida a nivel mundial y en este momento la preferida por compradores y vendedores. Su funcionamiento es realmente sencillo y clave en su éxito.

Paypal opera relacionando una dirección de correo electrónico con uno o varios medios de pago tradicionales, de tal manera que a la hora de realizar una transacción no se comparten sus datos bancarios, sino solamente direcciones de correo. Evitando así cargos no autorizados indeseados.

La única condición es que ambas partes deben contar con una cuenta en Paypal, lo que no supone problema alguno, puesto que la mayoría de las tiendas en internet permiten pagar por este medio.

Características:

- Privacidad de su información personal y datos bancarios

- Protección del comprador en caso de no recibir el producto, productos dañados, falsificaciones y otras incidencias (hasta el 100% según casos)

- Pago y cobro inmediato

- Plataforma compatible con cualquier medio de pago tradicional a nivel mundial

GOOGLE CHECKOUT

Se trata de otro servicio de pagos en línea, proporcionado por el gigante Google, su funcionamiento es muy semejante a Paypal, en este caso Google Checkout hace de intermediario entre compradores y vendedores, manteniendo igualmente la privacidad de los datos personales y bancarios entre ambos.

La diferencia más característica es que este es un sistema de pago inmediato en el sentido en que no proporciona una «cuenta virtual» donde poder tener fondos, como sí permite Paypal, sino que hace de puente entre comprador y vendedor, realizándose el cargo contra la tarjeta de crédito en el momento de realizar la compra, como si, efectivamente hubiera pagado con ella.

Pago mediante móvil, NFC

El uso de terminales de telefonía móvil para realizar pagos, no es algo nuevo, ya hace algunos años, en España funcionaba el sistema MOBIPAY, que permitía hacer micropagos de forma rápida y segura.

Básicamente consistía en asociar una tarjeta de crédito al número de teléfono, de tal manera que cuando se quería realizar un cargo, solo había que proporcionar el número de teléfono. En ese momento el sistema remitía un SMS con detalles de la operación y un código que permitía autorizarla en el terminal del establecimiento. Desgraciadamente no tuvo la acogida esperada y cayo en desuso, sin embargo en otros países como Japón se encuentra muy extendido como medio de pago para pequeñas operaciones.

De nuevo Google, lleva tiempo preparando el lanzamiento de un servicio de «monedero virtual» que recoja el testigo y pueda expandirse como un standard mundial. En este caso han apostado por la tecnología NFC (near field communications) está, proporciona la posibilidad de comunicarse a sistemas compatibles dentro del radio de acción, para que funcione, ambos equipos, terminal de pago y dispositivo móvil deben estar equipados con NFC, de momento solamente unos pocos teléfonos móviles llevan incorporada esta tecnología, el Nexus S Android es uno de ellos, aunque su número irá aumentando progresivamente.

El concepto, inspirado en los sistemas anteriores, pasaría por integrar en la tarjeta SIM del terminal móvil un chip NFC asociado a una tarjeta de crédito o a la propia cuenta de la operadora prestataria del servicio. Para efectuar un pago, solo habría que acercar el móvil a unos centímetros del terminal de pago y confirmar la operación.

En España, los principales operadores han suscrito un acuerdo para favorecer la implantación de NFC, se calcula que a mediados de 2013, al menos un 30% de los teléfonos móviles estarían dotados de esta característica.

Consejo: Actualmente todas las entidades bancarias, disponen de un servicio de aviso de nuevos cargos mediante SMS, solicitarlo es una medida de seguridad más que recomendable, imprescindible.

Al hacerlo, cada vez que se efectué un cargo en cualquier de sus tarjetas o cuentas bancarias, recibirá un mensaje en su móvil con los detalles del mismo, de este modo en caso de no reconocer el pago, podrá de forma inmediata ponerlo en conocimiento de su entidad bancaria y evitar el robo de su dinero.

Consideraciones Finales

Esta es una pequeña guia orientativa para poder protegerse de forma más efectiva en la red, no obstante la mejor herramienta es el propio sentido común y la experiencia. Úselos¡

Si desea más información le recomiendo el libro Fraude en la Red, editorial Ra-Ma, escrito por el autor de este blog, Diego Guerrero.

Reconocimiento biométrico de voz. Análisis Forense

Por Diego Guerrero - Informática Forense, Seguridad - 6 junio, 2011

Introducción

La ciencia forense abarca muy distintos campos, todos ellos necesarios para lograr sus fines, uno de sus objetivos es la identificación de individuos, bien para diferenciarlos inequívocamente de otros en un procedimiento judicial o, en el caso de fallecidos en circunstancias que impidan su identificación por los medios habituales.

Dentro de este ámbito, quizá la parte más conocida se refiera a la identificación biométrica; huellas digitales, palmares e incluso de otras partes del cuerpo, orejas, pies…

Dentro de este ámbito, quizá la parte más conocida se refiera a la identificación biométrica; huellas digitales, palmares e incluso de otras partes del cuerpo, orejas, pies…

Sin embargo, en este caso, vamos a referirnos a la voz como elemento diferenciador único, capaz de señalar sin ningún genero de dudas la identidad del emisor.

Situación legal

Los avances técnicos en el tratamiento de archivos de audio, permiten al investigador forense, emitir dictámenes periciales con un alto grado de fiabilidad y totalmente válidos en instancias judiciales como apoyo en el conjunto del material probatorio.

Y digo apoyo por que en ningún caso la acústica forense por si misma puede considerarse como prueba de cargo irrefutable en procedimiento judicial alguno, al menos no en el momento actual.

En todo caso, puede tenerse como un indicio de identidad que en unión con otros puede resultar definitorio, de cualquier modo, el ADN, la dactiloscopia y otras técnicas de antropometría forense se muestran concluyentes en la identificación de individuos.

Tal vez se pregunte el por qué de esta diferencia clave, las anteriores técnicas de identificación mencionadas se basan en un procedimiento científico perfectamente estandarizado, documentado y validado, este no es el caso, al menos actualmente de la acústica forense.

Bases de datos y sistemas de identificación fono acústica

Tanto el Cuerpo Nacional de Policía, como la Guardia Civil disponen de sendos bancos de voces; LOCUPOL y SAIVOX convenientemente regulados y dados de alta en la agencia de protección de datos, que contienen grabaciones (dubitados/indubitados) obtenidos en distintos casos y que suponen una base de datos de inestimable valor tanto para el análisis forense como para el esclarecimiento de distintos delitos.

LOCUPOL, nace como una base de datos, en la que referenciar una muestra poblacional representativa lo más amplia posible, en cuanto a sexo, edad, procedencia geográfica, características fonéticas…, que pueda servir de referencia para posteriores estudios.

LOCUPOL, nace como una base de datos, en la que referenciar una muestra poblacional representativa lo más amplia posible, en cuanto a sexo, edad, procedencia geográfica, características fonéticas…, que pueda servir de referencia para posteriores estudios.

SAIVOX ( Sistema Automático de Identificación por Voz) utiliza un método de trabajo y aplicación ligeramente diferente, tal vez más efectivo, se trata de una herramienta multipropósito, por un lado es una base de datos en similares condiciones que LOCUPOL, con el valor añadido de que esta preparada para que en el momento de la detención de un individuo, aparte de la toma de huellas y fotografías, se obtenga una muestra de voz que y se incorpore directamente al sistema.

Por otro, por si misma es capaz de efectuar comparaciones de muestras de voz contra su base de referencias, filtrando la búsqueda por distintos parámetros; edad, sexo o tipo delictivo entre otros.

Las ventajas son evidentes; al contrario del caso del perito forense, SAIVOX tiene un índice de aciertos muy superior, es capaz de analizar muchas más voces en el mismo tiempo y procesarlas independientemente de la lengua de origen, por citar algunas de las más destacables.

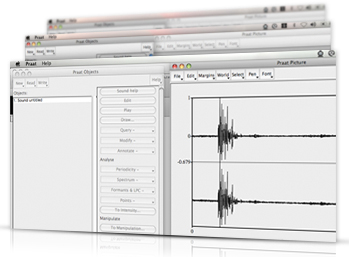

Medios Técnicos

Esta disciplina no habría alcanzado la importancia que tiene en este momento sin los avances técnicos de los últimos años y la mayor disponibilidad de equipos y software específico.

Los laboratorios forenses han pasado de la utilización de magnetófonos del tipo TASCAM 302 y estaciones de trabajo digitales KAY DSP 5500, aún en uso en muchos departamentos, a sistemas mucho más eficaces y eficientes, basados en computadores dotados de tarjetas de sonido profesionales y software adecuado.

Los laboratorios forenses han pasado de la utilización de magnetófonos del tipo TASCAM 302 y estaciones de trabajo digitales KAY DSP 5500, aún en uso en muchos departamentos, a sistemas mucho más eficaces y eficientes, basados en computadores dotados de tarjetas de sonido profesionales y software adecuado.

Podemos mencionar el programa de análisis acústico PRAAT, la suite BATBOX para la identificación biométrica de voces, el paquete WAVESURFER, T019, BIOSONIC FFT o algunos más conocidos por el público en general, como SOUND FORGE, LOGIC PRO e incluso el gratuito AUDACITY, perfectamente válido para muchas funciones.

Conclusión

El análisis biométrico de voz es una especialidad en pleno auge, que irá cobrando mayor importancia conforme se produzcan avances tecnológicos que aumenten su valor probatorio y su validez ante jueces y tribunales.

En este momento su único punto débil podría ser la carencia de un procedimiento científico estandarizado, que refuerce los resultados obtenidos, sin embargo, también en este campo se avanza a pasos agigantados.

Esteganografía. El arte de ocultar información

Por Diego Guerrero - Informática Forense, Seguridad - 5 junio, 2011

La Esteganografía es el arte o la habilidad de trasmitir información oculta en otros soportes, sin que sea visible para nadie, excepto para el emisor y el receptor.

Esta información aparte de camuflada puede ir cifrada, aumentando de esta manera el nivel de seguridad, por lo que la Esteganografía podría considerarse un accesorio del cifrado tradicional, usado desde la antigüedad para transmitir mensajes.

Plano Histórico

La Esteganografía no es algo nuevo, aunque pueda parecerlo, a lo largo de la historia se han usado los más diversos métodos para cifrar y ocultar mensajes.

Tal vez una de los métodos más conocidos sea la tinta invisible, ampliamente utilizada durante la Segunda Guerra Mundial, sistema que consistía en escribir con una solución de alto contenido en carbono, como el zumo de limón, el vinagre o la coca cola diluida, el mensaje deseado en un soporte existente sobre cualquier otro tema; revistas, libros, octavillas.

De tal manera que era necesario calentar el papel para poder ver correctamente el mensaje, este se ha demostrado como uno de los sistemas más económicos y sencillos de Esteganografía.

Sin embargo son cientos los métodos clásicos que se han empleado a través de los años, sustitución de letras, puntos marcados, rayas verticales/horizontales, aunque en estos casos tanto el emisor como el receptor debían conocer el código usado para poder escribir y leer el mensaje.

Como muestra actual, aunque muy rudimentaria, comentar la adopción por parte de ciertos colectivos de extrema derecha de la marca de ropa “LONSDALE”. Y, que tiene esto de particular, muy sencillo, dentro de este conocido logotipo se encuentran las iniciales del “NSDAP” Partido Nacional Socialista Obrero Aleman, o lo que es lo mismo el Partido Nazi.

Como muestra actual, aunque muy rudimentaria, comentar la adopción por parte de ciertos colectivos de extrema derecha de la marca de ropa “LONSDALE”. Y, que tiene esto de particular, muy sencillo, dentro de este conocido logotipo se encuentran las iniciales del “NSDAP” Partido Nacional Socialista Obrero Aleman, o lo que es lo mismo el Partido Nazi.

En Alemania esta totalmente prohibido el uso o exhibición de cualquier emblema, logotipo o insignia referente al nazismo y esta es una manera de burlar dicha prohibición, sin que los no iniciados conozcan la realidad del mensaje.

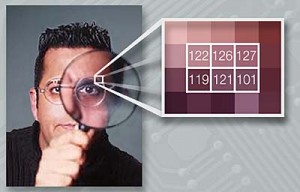

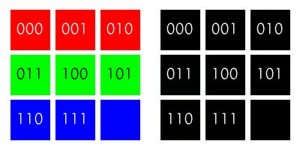

Nuevas Tecnologías

Con el auge de la informática de los últimos años la Esteganografía ha vivido una nueva revolución, posiblemente la más importante de su historia, pues las posibilidades que ofrecen los sistemas informáticos y de telecomunicación actuales son casi infinitas.

Realmente, el procedimiento básico para ocultar mensajes o información en otros archivos ya sean de video, audio, imagen es el mismo y consiste en “sustituir los bits menos significativos del mensaje original por otros que contienen el mensaje oculto.”

La diferencia con el archivo original es insignificante en tamaño e inapreciable para la vista o el oído humano.

La diferencia con el archivo original es insignificante en tamaño e inapreciable para la vista o el oído humano.

Posiblemente los archivos de imagen, dadas sus características son los tipos de archivo más usados para transmitir información camuflada.

Actualmente, con el auge de las comunicaciones, los programas de intercambio de archivos (P2P), el cloud computing, el correo-e y las comunicaciones de datos en general, las posibilidades y por tanto la cantidad de mensajes ocultos enviados y almacenados son inimaginables.

Existen infinidad de programas de uso libre que en pocos pasos permiten que cualquiera, aún sin grandes conocimientos pueda hacerlo.

Lo que viene

Las nuevas tecnologías avanzan vertiginosamente, por lo tanto los sistemas de ocultación de información también evolucionan de forma pareja, en poco tiempo, será posible no ya incluir mensajes o datos, sino archivos completos de cierto tamaño (imágenes, programas…) que irán camuflados perfectamente. Como ejemplo más común podemos mencionar los troyanos o el código malicioso, oculto en los más diversos archivos enviados y compartidos en la red.

La Telefonía VoIP es otro sistema a tener en cuenta, susceptible de ser usado como pantalla, pues, al amparo de una comunicación de Telefonía IP normal se podrá mantener simultáneamente otra oculta y al menos de momento, secreta.

Por no mencionar los sistemas de telefonía móvil y en definitiva, cualquier medio de comunicación digital.

Aplicación en servicios y sistemas de seguridad

A nadie se le escapa que este tema tiene una importancia capital para la seguridad, tal vez al más alto nivel, pues gracias a estos métodos es posible transmitir información de forma rápida, sencilla y sobre todo discreta, al abrigo de cualquier control por parte de agencias estatales de inteligencia.

A nadie se le escapa que este tema tiene una importancia capital para la seguridad, tal vez al más alto nivel, pues gracias a estos métodos es posible transmitir información de forma rápida, sencilla y sobre todo discreta, al abrigo de cualquier control por parte de agencias estatales de inteligencia.

La posibilidad de que gracias a la globalización y a las nuevas tecnologías, organizaciones criminales o terroristas puedan comunicarse sin ser detectadas es cuando menos preocupante.

Sin embargo lo que generaría más alarma social propiamente dicha, es la idea de que grupos delincuenciales se comuniquen de esta forma o refiriéndonos a otros delitos, como la pederastia, la posibilidad de que se intercambien imágenes con estos contenidos de manera casi indetectable, resulta espeluznante.

Prevención

La prevención y eliminación de contenidos ocultos es bastante complicada, requiriendo diversas herramientas y tiempo, lo que la hace casi imposible dada la enorme cantidad de información que circula libremente y que es susceptible de contener archivos o mensajes ocultos.

Tal vez el sistema más simple y posiblemente eficaz sería sustituir a su vez los bits menos significativos de los archivos, directamente por bits aleatorios, borrando de esta manera cualquier contenido “extra” existiera o no.

Consideraciones Finales

La Esteganografía en los últimos años y gracias al avance vertiginoso de las comunicaciones y la globalización de la información (internet) ha experimentado un desarrollo exponencial.

De cualquier modo, dadas sus posibilidades, requiere una especial atención por parte de las instituciones pertinentes, principalmente en el desarrollo de aplicaciones que permitan controlar su uso.

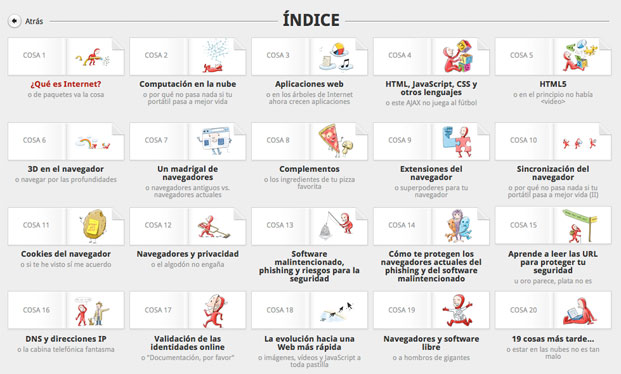

La curiosa guía sobre navegadores e Internet

Por Diego Guerrero - Seguridad - 3 junio, 2011

A finales del año pasado Google publicó un pequeña guía, en formato libro web ilustrado titulada «20 cosas que aprendí sobre navegadores e internet«, debido a su éxito, los chicos de Google, acaban de presentar una nueva versión, ahora disponible en 15 idiomas, entre ellos el Castellano y como guinda, han liberado el código. Una combinación de HTML5, CSS y JavaScript, para que cualquiera pueda experimentar con este nuevo formato propuesto de libro digital, que por sus características, se asemeja enormemente a uno tradicional, pero convenientemente adaptado al momento actual.

Quienes estén interesados pueden jugar con el código fuente y crear sus propios libros, esta posibilidad, seguramente atraerá a muchos, realmente tanto el formato como las distintas funciones que incorpora; Lectura offline, efecto luces apagadas, compartir en redes sociales, memoria de página… Hacen de él una herramienta práctica, de sencillo manejo y extremadamente útil.

En cuanto al contenido, estamos ante una guía básica, ilustrada por Christoph Niemann sobre algunas de las características más importantes referidas a los navegadores y a Internet, en ella, a través de sencillos conceptos y explicaciones aptas para cualquier perfil de usuario, el lector podrá comprender en pocos minutos algunas de las capacidades más habituales de cualquier web browser; HTML5, DNS, Cookies, extensiones, privacidad, computación en la nube…. hasta un total de 20.

La integridad de los navegadores web es actualmente uno de los dolores de cabeza de los desarrolladores, constantemente se descubren nuevos agujeros de seguridad, mediante los que un usuario malintencionado puede obtener datos personales e incluso usurpar la identidad de los afectados, con el riesgo que esto supone.

A lo largo de tres de sus capítulos; Software malintencionado, phishing y riesgos de seguridad, Como te protegen los navegadores actuales del phishing y del software malintencionado y Aprende a leer las URL para proteger tu seguridad. El lector adquirirá las destrezas y nociones básicas para evitar cualquier percance.

Por último mencionar que la versión original, obtuvo la Nominación de Honor Especial en la en la 15ava Edición de los Premios Anuales Webby en las categorías de Educación, Mejor Diseño Visual y Mejores Prácticas. Para aprender más acerca de los detalles técnicos tras las mejores funcionalidades del libro, podéis leer este post en el Google Code Blog.

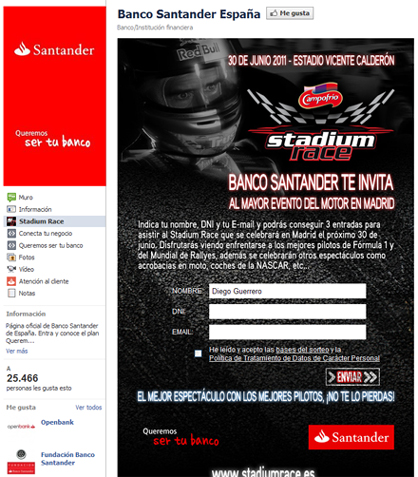

Como NO deberías realizar una campaña en Facebook. Banco Santander

Por Diego Guerrero - Marketing, Redes Sociales - 1 junio, 2011

A estas alturas de la vida, todos los que en mayor o menor medida, sea por obligación o devoción, estamos implicados en el mundo del social media, tenemos más o menos claro el potencial que ofrecen las distintas redes sociales en el ámbito de la promoción empresarial, imagen de marca, lanzamiento de productos y fidelización de clientes entre otros.

Continuamente leemos y escuchamos términos, como; SEO, posicionamiento, socialización, fidelización, marketing online, social evangelist, social commerce. En este momento todo tiene que ser social o 2.0, 3.0… y si no, “No mola”.

Un panorama alentador, no hay duda…, pero. ¿Dónde queda la lógica? ¿Y el sentido común?, algunos tal vez necesiten una brújula.

Se ha dicho, publicado y comentado hasta la saciedad el riesgo que supone, dentro de Facebook, autorizar “alegremente”, el acceso por parte de las aplicaciones a los datos de nuestros perfiles, pues nunca podemos saber con certeza como o para que van a ser utilizados.

Entonces, con toda seguridad, obligar a los usuarios de Facebook que deseen ver la página de una empresa a permitir el acceso de una aplicación a sus datos como condición previa, a muchos no les parecerá la mejor de las ideas.

La entidad Banco Santander no comparte esta opinión, en este momento si queremos visitar su sitio en Facebook www.facebook.es/bancosantander, automáticamente nos dirige a una ventana, en la que una aplicación de nombre “Stadium race – Santander” nos pide permiso para acceder a nuestra información básica.

Y además, lo hace sin mediar explicación alguna, sobre de que se trata o cual es su función y finalidad. Con un par… de clics vía San Google, podemos ver que se trata de un sorteo de tres entradas para el evento del motor Stadium Race a celebrar el 30 de junio…

Si permitimos el acceso de la aplicación a nuestro perfil, podremos ver el sitio del Banco de Santander y rellenar, aportando algunos datos extra el formulario de participación.

Mientras tanto, participemos o no en su promoción, la entidad obtiene información personal de una cantidad indeterminada de usuarios, todo son ventajas…

Personalmente considero está táctica, por qué no merece ser considerada técnica, un error garrafal, que no solo no ayuda, si no que compromete y además seriamente la imagen de la entidad en los medios sociales.

El concepto social media, debería referirse siempre, al conjunto de técnicas y acciones dirigidas a establecer lazos “sociales” con el público, atrayendo su atención y generando una opinión positiva de la marca o producto. (marketing relacional)

Desde luego, si esa socialización se convierte en una obligación… está claro que no hemos entendido nada.