Archivo etiqueta hacking

Decálogo de Seguridad en la Red

Por Diego Guerrero - Internet, Seguridad - 1 septiembre, 2013

No dejan de surgir continuamente en los distintos medios de comunicación noticias referentes a grandes ataques supuestamente perpetrados por Piratas Informáticos, con la finalidad de vulnerar sistemas, obtener datos confidenciales o perjudicar el correcto funcionamiento de distintos servicios; Visa, Skype, Google…etc, en realidad, la impresión que en muchos casos se percibe es la de vulnerabilidad, caos e inseguridad en la red de redes.

No dejan de surgir continuamente en los distintos medios de comunicación noticias referentes a grandes ataques supuestamente perpetrados por Piratas Informáticos, con la finalidad de vulnerar sistemas, obtener datos confidenciales o perjudicar el correcto funcionamiento de distintos servicios; Visa, Skype, Google…etc, en realidad, la impresión que en muchos casos se percibe es la de vulnerabilidad, caos e inseguridad en la red de redes.

Efectivamente, en Internet podría decirse de forma genérica que «todo» vale, sin embargo, en el ámbito doméstico, la situación es completamente diferente, el usuario no debe desaprovechar el inmenso potencial de la red por temor a verse comprometido, únicamente debe ser consciente de los riesgos y conocer algunas sencillas medidas que le permitan navegar con un grado de seguridad elevado.

Por ello, en distintas entregas, comenzando desde lo esencial, trataremos todo lo referente a mejorar la seguridad mientras surcamos la red o hacemos uso de servicios Web 2.0

Vamos al tema:

Empezaremos comentando las tres medidas básicas para evitar en la medida de lo posible intrusiones en nuestros ordenadores y dispositivos móviles, que aún pudiendo resultar evidentes, se puede asegurar que en la mayoría de los casos esta es la puerta de entrada a todo tipo de programas maliciosos.

- Es preciso tener instalado un Sistema Operativo actual y asimismo tenerlo actualizado, lo mismo sirve para dispositivos móviles.

- Disponer de un Antivirus instalado, activado y actualizado

- Tener un Cortafuegos de confianza y actualizado

Actualmente el sistema operativo de referencia sería Windows 7 en lo que ha sistemas PC se refiere, Mountain Lion en Mac y cualquier distribución confiable en Linux como Ubuntu.

Además de estos programas, en la mayoría de los hogares resulta de gran utilidad disponer de un software de Control Parental, que permita proteger y supervisar la actividad de los menores en la red y durante su uso del computador.

Windows 7, dispone de un programa de Control Parental integrado bastante eficaz y de sencillo manejo; Windows Live Protección Infantil

Además existen otros programas de control parental igualmente útiles y de libre distribución muy recomendables como; K9 Web Protection, Qustodio o Naomi

¿Por qué es preciso tener un Sistema Operativo actualizado?

La respuesta es sencilla, los SO son programas muy complejos, en los que habitualmente se encuentran pequeños fallos de programación (vulnerabilidades), que son aprovechados por personas malintencionadas en su beneficio, por ejemplo para «colar» un programa malicioso (Troyano) que les permita obtener información o bien hacerse con el control del sistema sin que el usuario lo sepa.

Las distintas compañias que se dedican a su creación y comercialización, como en el caso Microsoft con su sistema Windows, conscientes del problema, trabajan de fomar continuada, ofreciendo pequeñas actualizaciones que corrigen estos fallos conforme se van conociendo, por eso es importante mantener el sistema actualizado y abandonar versiones obsoletas cuando los fabricantes dejan de dar soporte, como ha ocurrido recientemente con Windows XP.

En la práctica la solución es tan sencilla como marcar la casilla «Actualizar automaticamente» dentro del Panel de control de Windows, de este modo será el propio sistema el que comprobará periodicamente si existe alguna actualización y si la hubiera, la descargará e instalará sin intervención del usuario. Rápido y sencillo.

¿Y los navegadores?

Lo mismo puede aplicarse al programa que utilizamos para surcar internet, conocido como navegador, sea Internet Explorer, Firefox, Chrome (este último considerado actualmente como el más seguro) o cualquier otro, estos programas pueden complementarse además con distintos «addons» por ejemplo en el caso de Firefox, el WOT o el NoScript, que permiten comprobar la fiabilidad de una página e impedir la ejecución de código javascript sin conocimiento del usuario respectivamente. (Existen versiones similares para todos los navegadores actuales)

¿Es realmente necesario un antivirus, cual es su función?

Si, es absolutamente necesario, de hecho es el complemento imprescindible de cualquier sistema operativo, si bien es cierto que la incidencia de virus sobre sistemas Apple o Linux es inferior, principalmente por cuota de mercado.

La función de un antivirus es detectar cualquier tipo de programa o código indeseado que se encuentre en el ordenador, en dispositivos de memoria que se conecten o en archivos recibidos mediante Internet, incluyendo el correo electrónico.

Actualmente la principal amenaza o mejor dicho, la principal fuente de «contaminación» es a través de Internet, continuamente recibimos correos, archivos, descargamos programas y navegamos por la red, en la mayoría de los casos sin las debidas precauciones.

Esta situación nos lleva a sufrir un bombardeo continuado de programas maliciosos, virus y troyanos cuya única misión es bien provocar diversos daños en nuestros archivos, espiar nuestras actividades, tomar el control de nuestro computador o las tres cosas juntas….

Aunque existen distintas soluciones integrales de pago, podemos encontrar de forma gratuita antivirus que, incluso en sus versiones free, poco o nada tienen que envidiarles, como por ejemplo; Avira, AVG, Avast o NOD32.

Existen igualmente versiones para terminales móviles, por ejemplo AVG para Android

¿Necesito un Cortafuegos?

Un cortafuegos es en realidad un programa bastante simple cuya única e importantísima función es controlar las conexiones entrantes y salientes de nuestro ordenador, de tal modo que siempre que detecte la solicitud de una conexión dudosa o no autorizada pedirá la autorización del usuario previamente.

Exacto, su utilidad es capital si hemos sido infectados por un Troyano, puesto que cuando este intente enviar datos o activarse remotamente, nuestro cortafuegos nos informará de una conexión de datos no autorizada, permitiéndonos eliminarla.

¿Cómo logran controlar nuestro ordenador?

¿Cómo logran controlar nuestro ordenador?

Si no hemos adoptado las medidas de seguridad pertinentes y aplicado la máxima de seguridad conocida como «sentido común» lo más probable es que mediante un correo electrónico que nos invita a abrir algún archivo adjunto o junto a cualquier programa que nos hayamos descargado de dudosas fuentes, como es el caso de los obtenidos mediante P2P (Emule) se haya instalado un «invitado» que resultará invisible para nosotros.

Este puede ser un virus, cuya función tradicional es alterar y producir daños en nuestros archivos o bien un programa tipo Troyano, cuya función principal es controlar el ordenador huesped, de tal modo que una tercera persona, pueda acceder a todos los datos que contiene, registrar su actividad, activar servicios como la webcam o utilizarlo como puente para actividades delictivas (Redes Zombie).

Existen miles de troyanos diferentes, tantos como podamos imagninar y seguramente más aún. Obtenerlos no es nada complejo, utilizando alguno de los principales buscadores podremos localizar infinidad de paquetes «Todo en uno» con lo necesario para llevar a cabo una infección, con fines de investigación y en nuestro propio ordenador claro…

El manejo de los mismos es realmente sencillo, cualquiera con un conocimiento informático a nivel de usuario podría hacerlo y de hecho así es en la mayoría de los casos que saltan a los medios de comunicación, personas con conocimientos medios que incluso nada tienen que ver profesionalmente con la informática que en su tiempo libre se han interesado por estos programas y han hecho un uso indebido de sus posibilidades.

Recordemos que con la última reforma del código penal, se castiga el mero acceso sin autorización a cualesquiera datos o programas contenidos en un sistema informático.

¿Qué hay de las redes WiFi?

Actualmente el acceso a Internet mediante Banda Ancha (ADSL) según el Instituto Nacional de Estadística, en el ámbito doméstico ronda el 83% de los abonados y casi la totalidad de los mismos lo hacen mediante redes inalámbricas (WiFi).

El formato habitual consiste en un equipo conocido como «Router» que nos proporciona la compañía telefónica escogida, este nos servirá para acceder a Internet utilizando para ello un nombre y clave único que distingue nuestra «WiFi» de las demás que se encuentren en el entorno.

Nos encontramos con al menos dos problemas fundamentales:

En primer lugar, se hace necesario cambiar inmediatamente tanto el nombre de la red wifi (SSID) como la contraseña y utilizar como protocolo de seguridad al menos el conocido como WPA-PSK , así como una clave de paso alfanumérica compleja.

Listado de cifrado por orden de menor a mayor eficacia:

- WEP (no recomendada)

- WPA

- WPA-PSK

- WPA2-PSK

En internet existen listados filtrados de los nombres de red y claves wifi por defecto de infinidad de modelos de router, que permiten a cualquier usuario avispado aprovecharse de la situación

Otra medida interesante consistiría en no publicar el nombre de nuestra red, de tal modo que cuando un tercero dentro de nuestro radio de acción intentara ver que redes están disponibles la nuestra no aparecería, asimismo se puede utilizar otras técnicas más avanzadas como el filtrado MAC, donde se introduciría la identificación única de nuestro ordenador o dispositivo móvil en el router con la finalidad de que este solo permitiera la conexión desde ese equipo concreto, las posibilidades son muchas y su explicación detallada excedería de la finalidad de este pequeño artículo.

Medidas básicas:

- Modificar la clave de acceso al router

- Cambiar la clave y contraseña de acceso a nuestra red wifi por otras más robustas

- No publicar el nombre de nuestra red wifi

¿Es posible vulnerar una red WiFi?

Si, efectivamente, no solo es posible sino que se trata de un procedimiento relativamente sencillo. Actualmente existen distintos programas e incluso sistemas operativos customizados específicamente para esta función como por ejemplo los conocidos WifiWay o WifiSlax, así como algunos en versión para móvil, como PullWiFi o ReVela para Android.

Cuanto mayor sea la seguridad de nuestra red WiFi, más difícil resultará vulnerarla, por lo que llegado un punto, «no merecerá la pena» hacerlo, en cualquier caso hablamos siempre del ámbito doméstico, en entornos profesionales existen otras muchas soluciones para evitar estos problemas, si bien es cierto que «la seguridad total no existe» por lo que en este caso, un usuario avanzado, con tiempo y los debidos conocimientos podría estar en disposición de vulnerar cualquier sistema.

Prueba de ello es que al más alto nivel, determinados sistemas, por seguridad, aparte de estar situados en recintos protegidos y con acceso muy restringido, no se encuentran conectados a la red en ningún caso, como puede ser los generadores de certificados electrónicos.

Conclusión

Como se ha podido ver, observando unas mínimas medidas de seguridad y con las precauciones adecuadas, navegar y disfrutar de la red de redes no tiene por qué suponer ningún problema, en realidad, ha quedado patente que es el propio usuario su peor enemigo, recuerde «la seguridad total no existe» sin embargo, en su mano está disfrutar de una experiencia sin percances para usted y los suyos.

Aprovéchela!!!

Esteganografía. El arte de ocultar información

Por Diego Guerrero - Informática Forense, Seguridad - 5 junio, 2011

La Esteganografía es el arte o la habilidad de trasmitir información oculta en otros soportes, sin que sea visible para nadie, excepto para el emisor y el receptor.

Esta información aparte de camuflada puede ir cifrada, aumentando de esta manera el nivel de seguridad, por lo que la Esteganografía podría considerarse un accesorio del cifrado tradicional, usado desde la antigüedad para transmitir mensajes.

Plano Histórico

La Esteganografía no es algo nuevo, aunque pueda parecerlo, a lo largo de la historia se han usado los más diversos métodos para cifrar y ocultar mensajes.

Tal vez una de los métodos más conocidos sea la tinta invisible, ampliamente utilizada durante la Segunda Guerra Mundial, sistema que consistía en escribir con una solución de alto contenido en carbono, como el zumo de limón, el vinagre o la coca cola diluida, el mensaje deseado en un soporte existente sobre cualquier otro tema; revistas, libros, octavillas.

De tal manera que era necesario calentar el papel para poder ver correctamente el mensaje, este se ha demostrado como uno de los sistemas más económicos y sencillos de Esteganografía.

Sin embargo son cientos los métodos clásicos que se han empleado a través de los años, sustitución de letras, puntos marcados, rayas verticales/horizontales, aunque en estos casos tanto el emisor como el receptor debían conocer el código usado para poder escribir y leer el mensaje.

Como muestra actual, aunque muy rudimentaria, comentar la adopción por parte de ciertos colectivos de extrema derecha de la marca de ropa “LONSDALE”. Y, que tiene esto de particular, muy sencillo, dentro de este conocido logotipo se encuentran las iniciales del “NSDAP” Partido Nacional Socialista Obrero Aleman, o lo que es lo mismo el Partido Nazi.

Como muestra actual, aunque muy rudimentaria, comentar la adopción por parte de ciertos colectivos de extrema derecha de la marca de ropa “LONSDALE”. Y, que tiene esto de particular, muy sencillo, dentro de este conocido logotipo se encuentran las iniciales del “NSDAP” Partido Nacional Socialista Obrero Aleman, o lo que es lo mismo el Partido Nazi.

En Alemania esta totalmente prohibido el uso o exhibición de cualquier emblema, logotipo o insignia referente al nazismo y esta es una manera de burlar dicha prohibición, sin que los no iniciados conozcan la realidad del mensaje.

Nuevas Tecnologías

Con el auge de la informática de los últimos años la Esteganografía ha vivido una nueva revolución, posiblemente la más importante de su historia, pues las posibilidades que ofrecen los sistemas informáticos y de telecomunicación actuales son casi infinitas.

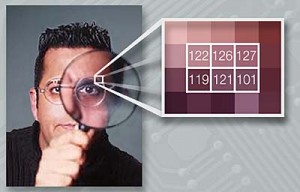

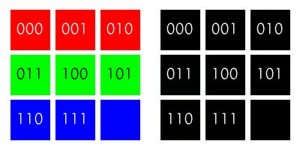

Realmente, el procedimiento básico para ocultar mensajes o información en otros archivos ya sean de video, audio, imagen es el mismo y consiste en “sustituir los bits menos significativos del mensaje original por otros que contienen el mensaje oculto.”

La diferencia con el archivo original es insignificante en tamaño e inapreciable para la vista o el oído humano.

La diferencia con el archivo original es insignificante en tamaño e inapreciable para la vista o el oído humano.

Posiblemente los archivos de imagen, dadas sus características son los tipos de archivo más usados para transmitir información camuflada.

Actualmente, con el auge de las comunicaciones, los programas de intercambio de archivos (P2P), el cloud computing, el correo-e y las comunicaciones de datos en general, las posibilidades y por tanto la cantidad de mensajes ocultos enviados y almacenados son inimaginables.

Existen infinidad de programas de uso libre que en pocos pasos permiten que cualquiera, aún sin grandes conocimientos pueda hacerlo.

Lo que viene

Las nuevas tecnologías avanzan vertiginosamente, por lo tanto los sistemas de ocultación de información también evolucionan de forma pareja, en poco tiempo, será posible no ya incluir mensajes o datos, sino archivos completos de cierto tamaño (imágenes, programas…) que irán camuflados perfectamente. Como ejemplo más común podemos mencionar los troyanos o el código malicioso, oculto en los más diversos archivos enviados y compartidos en la red.

La Telefonía VoIP es otro sistema a tener en cuenta, susceptible de ser usado como pantalla, pues, al amparo de una comunicación de Telefonía IP normal se podrá mantener simultáneamente otra oculta y al menos de momento, secreta.

Por no mencionar los sistemas de telefonía móvil y en definitiva, cualquier medio de comunicación digital.

Aplicación en servicios y sistemas de seguridad

A nadie se le escapa que este tema tiene una importancia capital para la seguridad, tal vez al más alto nivel, pues gracias a estos métodos es posible transmitir información de forma rápida, sencilla y sobre todo discreta, al abrigo de cualquier control por parte de agencias estatales de inteligencia.

A nadie se le escapa que este tema tiene una importancia capital para la seguridad, tal vez al más alto nivel, pues gracias a estos métodos es posible transmitir información de forma rápida, sencilla y sobre todo discreta, al abrigo de cualquier control por parte de agencias estatales de inteligencia.

La posibilidad de que gracias a la globalización y a las nuevas tecnologías, organizaciones criminales o terroristas puedan comunicarse sin ser detectadas es cuando menos preocupante.

Sin embargo lo que generaría más alarma social propiamente dicha, es la idea de que grupos delincuenciales se comuniquen de esta forma o refiriéndonos a otros delitos, como la pederastia, la posibilidad de que se intercambien imágenes con estos contenidos de manera casi indetectable, resulta espeluznante.

Prevención

La prevención y eliminación de contenidos ocultos es bastante complicada, requiriendo diversas herramientas y tiempo, lo que la hace casi imposible dada la enorme cantidad de información que circula libremente y que es susceptible de contener archivos o mensajes ocultos.

Tal vez el sistema más simple y posiblemente eficaz sería sustituir a su vez los bits menos significativos de los archivos, directamente por bits aleatorios, borrando de esta manera cualquier contenido “extra” existiera o no.

Consideraciones Finales

La Esteganografía en los últimos años y gracias al avance vertiginoso de las comunicaciones y la globalización de la información (internet) ha experimentado un desarrollo exponencial.

De cualquier modo, dadas sus posibilidades, requiere una especial atención por parte de las instituciones pertinentes, principalmente en el desarrollo de aplicaciones que permitan controlar su uso.

Informática Forense

Por Diego Guerrero - Informática Forense - 30 mayo, 2011

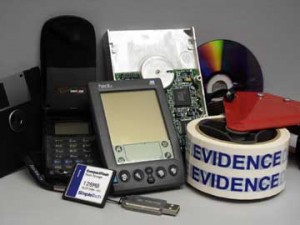

La disciplina forense adaptada al ámbito de las nuevas tecnologías, surge como respuesta al auge delincuencial que utiliza como apoyo o medio cualesquiera soportes electrónicos.

En el momento actual son muchos los casos en los que se obtienen distintos medios de prueba, vitales para el éxito de una investigación, de discos duros, teléfonos móviles, PDAs y sistemas GPS.

No olvidemos que la finalidad de las técnicas forenses aplicadas al medio digital, no es otra que contribuir a detener y judicializar a los culpables de un hecho y contar con las pruebas de cargo apropiadas que resulten en una sentencia condenatoria, o, en el caso contrario, exculpar a un inocente.

No olvidemos que la finalidad de las técnicas forenses aplicadas al medio digital, no es otra que contribuir a detener y judicializar a los culpables de un hecho y contar con las pruebas de cargo apropiadas que resulten en una sentencia condenatoria, o, en el caso contrario, exculpar a un inocente.

Una definición apropiada, podría ser “La preservación, recuperación y análisis de la información almacenada en las computadoras u otros medios electrónicos”

Para ello, el investigador cuenta con distintas herramientas que le facilitarán la tarea, es preciso tener presente la ingente cantidad de datos a examinar y el reto que supone, más aún en una especialidad relativamente reciente, que carece de un estándar consensuado en cuanto a medios y técnicas.

Por lo tanto, por regla general, depende del interés, tesón y capacidades del investigador el éxito del proceso.

¿Qué se puede lograr mediante el uso de la informática forense?

- Recuperación de archivos ocultos, borrados o dañados

- Identificación de rutas, modificaciones y autoría de documentos y datos

- Acceso a información protegida o cifrada, revelado de contraseñas

- Seguimiento de transferencias de archivos, correos electrónicos, sesiones de chat, comunicaciones vía red (Internet) y VoIP

- Identificación de origen y destino. Rastreo de archivos en Cloud computing

- Posicionamiento e historial de dispositivos dotados de GPS

- Auditoría de actividad en computadores y dispositivos electrónicos.

- Pruebas de penetración y certificación de seguridad de redes y sistemas

- Estudio de virus, troyanos… back orifice, rootkits. Ingeniería inversa

¿Aplicaciones prácticas ?

Las técnicas forenses en el entorno digital, cuentan con un amplio horizonte de aplicación, desde la recuperación de información en soportes informáticos intervenidos, por ejemplo en casos de terrorismo, fraude fiscal, malversación de fondos, espionaje industrial o civil. Hasta la geolocalización y seguimiento del historial de dispositivos GPS, móvil y VoIP, que pueden resultar decisivos en cualquier investigación policial.

Principales herramientas

Forensics Toolkit.-

Vale la pena mencionar esta suite, creación de Farmer y Venema, pioneros de la informática forense, enfocada fundamentalmente al tratamiento de soportes sólidos, en cuanto a la recuperación de información.

Microsoft Coffee.-

Microsoft, ha desarrollado y puesto a disposición de las distintas agencias de seguridad, el programa Coffee. Se trata de una utilidad ligera, que puede portarse en un dispositivo USB con más de 150 funciones automatizadas, que facilitan la toma de evidencias in-situ de forma rápida y eficaz.

EnCase.-

Lider del sector, Guidance Software, comercializa distintas soluciones integradas bajo la denominación EnCase; Enterprise, eDiscovery, Cybersecurity. Que cubren todo el espectro posible en el ámbito pericial y de seguridad corporativa, desde el estudio de soportes y memorias temporales, hasta la investigación de paquetes de red, ruteados y cadenas de datos.

OSForensics.-

Actualmente en fase Beta y de distribución gratuita, se trata de una completa suite, con la que realizar la mayoría de las tareas habituales; Clonado DD, Comparación de cadenas, cálculo de hashes… Incorpora un potente gestor que discrimina eficazmente los archivos no relacionados, facilitando al investigador su labor.

Helix.-

Se trata de un liveCD basado en la distribución de Linux Ubuntu, modificada para su uso como herramienta forense, incorpora una gran variedad de programas útiles.

Estas son solo algunas de las aplicaciones disponibles para la práctica forense, si, por ejemplo, nuestra intención es realizar una auditoría de seguridad, podemos usar la distribución de Linux BlackUbuntu, especialmente preparada para llevar a cabo acciones de penetración.

Estas son solo algunas de las aplicaciones disponibles para la práctica forense, si, por ejemplo, nuestra intención es realizar una auditoría de seguridad, podemos usar la distribución de Linux BlackUbuntu, especialmente preparada para llevar a cabo acciones de penetración.

Con el auge de las redes P2P y el uso malicioso de su soporte para la distribución de archivos susceptibles de ser considerados como pornografía infantil, se plantea un nuevo reto, principalmente a la hora de identificar y rastrear archivos o partes de los mismos. El programa Disector puede ser de gran ayuda para lograrlo, ya que permite decodificar cualquier trama de datos parcial capturada.

También son muy necesarias aplicaciones que faciliten el seguimiento de correos electrónicos, Emailtracker y Visualware son algunos de las más destacados, se encargarán de rastrear el origen de cualquier email con sorprendente eficacia.

Por último, resulta imprescindible contar con uno o varios programas de recuperación y descodificación de contraseñas, su utilidad es más que evidente, John the Ripper,SnadBoy’s Revelation y Cain son algunos de los más conocidos.

Sin embargo, si en lugar de a las típicas contraseñas de Windows, Bios, aplicaciones comerciales y archivos del tipo Officce, nos enfrentamos a un nivel de seguridad superior, con hashes MD4, MD5 y NTLM1, será preciso recurrir a herramientas más especializadas como MDcrack o la suite PenTBox (RIPemd-160).

Conclusiones

Es esta una disciplina en ebullición, cada día, cada minuto, surgen nuevas formas de vulnerar los sistemas de seguridad, logaritmos de encriptación más potentes y medios para evitar el seguimiento por parte de los investigadores forenses.

Un buen ejemplo de ello, sobre todo por su implicación en la situación social actual en determinados países de oriente medio, es el programa multiplataforma TOR.

TOR, protege la identidad del usuario, evitando que sus comunicaciones y actividad en la red pueda ser supervisada o rastreada por cualquier medio, se trata de una de las aplicaciones más eficaces en este sentido.

TOR, protege la identidad del usuario, evitando que sus comunicaciones y actividad en la red pueda ser supervisada o rastreada por cualquier medio, se trata de una de las aplicaciones más eficaces en este sentido.

Su uso en combinación con las técnicas tradicionales de ocultación, camuflaje de MACs, saltos múltiples de proxy, conexiones mediante redes públicas o intervenidas, convierte el rastreo del origen y la identificación plena del autor en una utopía.

El especialista en seguridad o investigador perito forense, debe dedicar gran parte de su tiempo al aprendizaje, reciclaje y a la experimentación con toda nueva herramienta que caiga en sus manos.

En el momento actual no existe ningún tipo de formación reglada, que pueda servirle de base para su actividad, sin embargo, gracias a la red, es posible obtener información actualizada constante, en los distintos grupos dedicados a la materia, principalmente a nivel internacional.

Bibliografía en Castellano

neosysforensics.blogspot.com

conexioninversa.blogspot.com

windowstips.wordpress.com

www.elladodelmal.com

opensec.es

www.elhacker.net

www.wadalbertia.org/foro/portal.php

www.infospyware.com

www.hispasec.com

www.hackhispano.com

www.kriptopolis.com

www.zonavirus.com cp4df.sourceforge.net

Bibliografía en Ingles

www.nhtcu.org

sourceforge.net/projects/oscfmanual/

homes.cerias.purdue.edu/~carrier

www.porcupine.org

journeyintoir.blogspot.com

windowsir.blogspot.com

ericjhuber.blogspot.com

mobileforensics.wordpress.com

www.forensickb.com

www.forensicswiki.org/wiki

www.e-evidence.info/biblio.htm