Archivo mayo, 2011

Facebook Guía Práctica

Por Diego Guerrero - Libros publicados - 31 mayo, 2011

Acaba de salir a la venta la obra -Facebook Guía Práctica-, publicada por editorial Starbook y escrita por el autor de este blog, Diego Guerrero.

Acaba de salir a la venta la obra -Facebook Guía Práctica-, publicada por editorial Starbook y escrita por el autor de este blog, Diego Guerrero.

Se trata de una guía práctica visual completamente actualizada, para que cualquiera que esté interesado bien en conocer Facebook o descubrir todas sus posibilidades, pueda lograrlo de forma rápida y sencilla, con multitud de imágenes de referencia y ejemplos paso a paso.

Sin olvidar la configuración de la privacidad y la protección de la intimidad, sobre todo en relación con la situación de los menores frente a las redes sociales, consejos para padres, herramientas de control parental y otros recursos.

Además, cuenta con abundante información complementaria sobre la utilidad de Facebook como herramienta en el ámbito corporativo y educativo; grupos de trabajo, imagen de empresa, lanzamiento de productos, publicidad dentro de la red y técnicas de marketing adaptadas.

Si desea más información o adquirir un ejemplar, acuda a su librería habitual, o bien haga clic aquí

Informática Forense

Por Diego Guerrero - Informática Forense - 30 mayo, 2011

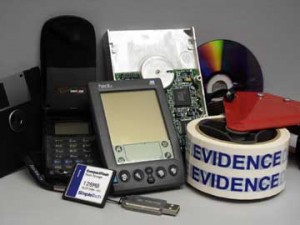

La disciplina forense adaptada al ámbito de las nuevas tecnologías, surge como respuesta al auge delincuencial que utiliza como apoyo o medio cualesquiera soportes electrónicos.

En el momento actual son muchos los casos en los que se obtienen distintos medios de prueba, vitales para el éxito de una investigación, de discos duros, teléfonos móviles, PDAs y sistemas GPS.

No olvidemos que la finalidad de las técnicas forenses aplicadas al medio digital, no es otra que contribuir a detener y judicializar a los culpables de un hecho y contar con las pruebas de cargo apropiadas que resulten en una sentencia condenatoria, o, en el caso contrario, exculpar a un inocente.

No olvidemos que la finalidad de las técnicas forenses aplicadas al medio digital, no es otra que contribuir a detener y judicializar a los culpables de un hecho y contar con las pruebas de cargo apropiadas que resulten en una sentencia condenatoria, o, en el caso contrario, exculpar a un inocente.

Una definición apropiada, podría ser “La preservación, recuperación y análisis de la información almacenada en las computadoras u otros medios electrónicos”

Para ello, el investigador cuenta con distintas herramientas que le facilitarán la tarea, es preciso tener presente la ingente cantidad de datos a examinar y el reto que supone, más aún en una especialidad relativamente reciente, que carece de un estándar consensuado en cuanto a medios y técnicas.

Por lo tanto, por regla general, depende del interés, tesón y capacidades del investigador el éxito del proceso.

¿Qué se puede lograr mediante el uso de la informática forense?

- Recuperación de archivos ocultos, borrados o dañados

- Identificación de rutas, modificaciones y autoría de documentos y datos

- Acceso a información protegida o cifrada, revelado de contraseñas

- Seguimiento de transferencias de archivos, correos electrónicos, sesiones de chat, comunicaciones vía red (Internet) y VoIP

- Identificación de origen y destino. Rastreo de archivos en Cloud computing

- Posicionamiento e historial de dispositivos dotados de GPS

- Auditoría de actividad en computadores y dispositivos electrónicos.

- Pruebas de penetración y certificación de seguridad de redes y sistemas

- Estudio de virus, troyanos… back orifice, rootkits. Ingeniería inversa

¿Aplicaciones prácticas ?

Las técnicas forenses en el entorno digital, cuentan con un amplio horizonte de aplicación, desde la recuperación de información en soportes informáticos intervenidos, por ejemplo en casos de terrorismo, fraude fiscal, malversación de fondos, espionaje industrial o civil. Hasta la geolocalización y seguimiento del historial de dispositivos GPS, móvil y VoIP, que pueden resultar decisivos en cualquier investigación policial.

Principales herramientas

Forensics Toolkit.-

Vale la pena mencionar esta suite, creación de Farmer y Venema, pioneros de la informática forense, enfocada fundamentalmente al tratamiento de soportes sólidos, en cuanto a la recuperación de información.

Microsoft Coffee.-

Microsoft, ha desarrollado y puesto a disposición de las distintas agencias de seguridad, el programa Coffee. Se trata de una utilidad ligera, que puede portarse en un dispositivo USB con más de 150 funciones automatizadas, que facilitan la toma de evidencias in-situ de forma rápida y eficaz.

EnCase.-

Lider del sector, Guidance Software, comercializa distintas soluciones integradas bajo la denominación EnCase; Enterprise, eDiscovery, Cybersecurity. Que cubren todo el espectro posible en el ámbito pericial y de seguridad corporativa, desde el estudio de soportes y memorias temporales, hasta la investigación de paquetes de red, ruteados y cadenas de datos.

OSForensics.-

Actualmente en fase Beta y de distribución gratuita, se trata de una completa suite, con la que realizar la mayoría de las tareas habituales; Clonado DD, Comparación de cadenas, cálculo de hashes… Incorpora un potente gestor que discrimina eficazmente los archivos no relacionados, facilitando al investigador su labor.

Helix.-

Se trata de un liveCD basado en la distribución de Linux Ubuntu, modificada para su uso como herramienta forense, incorpora una gran variedad de programas útiles.

Estas son solo algunas de las aplicaciones disponibles para la práctica forense, si, por ejemplo, nuestra intención es realizar una auditoría de seguridad, podemos usar la distribución de Linux BlackUbuntu, especialmente preparada para llevar a cabo acciones de penetración.

Estas son solo algunas de las aplicaciones disponibles para la práctica forense, si, por ejemplo, nuestra intención es realizar una auditoría de seguridad, podemos usar la distribución de Linux BlackUbuntu, especialmente preparada para llevar a cabo acciones de penetración.

Con el auge de las redes P2P y el uso malicioso de su soporte para la distribución de archivos susceptibles de ser considerados como pornografía infantil, se plantea un nuevo reto, principalmente a la hora de identificar y rastrear archivos o partes de los mismos. El programa Disector puede ser de gran ayuda para lograrlo, ya que permite decodificar cualquier trama de datos parcial capturada.

También son muy necesarias aplicaciones que faciliten el seguimiento de correos electrónicos, Emailtracker y Visualware son algunos de las más destacados, se encargarán de rastrear el origen de cualquier email con sorprendente eficacia.

Por último, resulta imprescindible contar con uno o varios programas de recuperación y descodificación de contraseñas, su utilidad es más que evidente, John the Ripper,SnadBoy’s Revelation y Cain son algunos de los más conocidos.

Sin embargo, si en lugar de a las típicas contraseñas de Windows, Bios, aplicaciones comerciales y archivos del tipo Officce, nos enfrentamos a un nivel de seguridad superior, con hashes MD4, MD5 y NTLM1, será preciso recurrir a herramientas más especializadas como MDcrack o la suite PenTBox (RIPemd-160).

Conclusiones

Es esta una disciplina en ebullición, cada día, cada minuto, surgen nuevas formas de vulnerar los sistemas de seguridad, logaritmos de encriptación más potentes y medios para evitar el seguimiento por parte de los investigadores forenses.

Un buen ejemplo de ello, sobre todo por su implicación en la situación social actual en determinados países de oriente medio, es el programa multiplataforma TOR.

TOR, protege la identidad del usuario, evitando que sus comunicaciones y actividad en la red pueda ser supervisada o rastreada por cualquier medio, se trata de una de las aplicaciones más eficaces en este sentido.

TOR, protege la identidad del usuario, evitando que sus comunicaciones y actividad en la red pueda ser supervisada o rastreada por cualquier medio, se trata de una de las aplicaciones más eficaces en este sentido.

Su uso en combinación con las técnicas tradicionales de ocultación, camuflaje de MACs, saltos múltiples de proxy, conexiones mediante redes públicas o intervenidas, convierte el rastreo del origen y la identificación plena del autor en una utopía.

El especialista en seguridad o investigador perito forense, debe dedicar gran parte de su tiempo al aprendizaje, reciclaje y a la experimentación con toda nueva herramienta que caiga en sus manos.

En el momento actual no existe ningún tipo de formación reglada, que pueda servirle de base para su actividad, sin embargo, gracias a la red, es posible obtener información actualizada constante, en los distintos grupos dedicados a la materia, principalmente a nivel internacional.

Bibliografía en Castellano

neosysforensics.blogspot.com

conexioninversa.blogspot.com

windowstips.wordpress.com

www.elladodelmal.com

opensec.es

www.elhacker.net

www.wadalbertia.org/foro/portal.php

www.infospyware.com

www.hispasec.com

www.hackhispano.com

www.kriptopolis.com

www.zonavirus.com cp4df.sourceforge.net

Bibliografía en Ingles

www.nhtcu.org

sourceforge.net/projects/oscfmanual/

homes.cerias.purdue.edu/~carrier

www.porcupine.org

journeyintoir.blogspot.com

windowsir.blogspot.com

ericjhuber.blogspot.com

mobileforensics.wordpress.com

www.forensickb.com

www.forensicswiki.org/wiki

www.e-evidence.info/biblio.htm

Fraude en la Red

Por Diego Guerrero - Libros publicados - 30 mayo, 2011

Acaba de salir a la venta la obra -Fraude en la Red-, publicada por editorial RA-MA y escrita por el autor de este sitio blog, Diego Guerrero.

Acaba de salir a la venta la obra -Fraude en la Red-, publicada por editorial RA-MA y escrita por el autor de este sitio blog, Diego Guerrero.

Se trata del primer libro publicado, completamente en castellano, dedicado íntegramente a las estafas y al fraude realizado mediante el uso de nuevas tecnologías.

Robos de datos bancarios, estafas en ventas a través de internet, ofertas falsas de trabajo, protección de datos personales, consejos de seguridad y recomendaciones, son algunos de los temas que aborda el libro, siempre de forma amena, con ejemplos reales y comprensible para cualquier usuario.

Si desea más información o adquirir un ejemplar, acuda a su librería habitual, o bien haga clic aquí

Secuestro de sesiones en redes WIFI Públicas

Por Diego Guerrero - Seguridad - 30 mayo, 2011

Actualmente, más aún con la proliferación de smartphones y dispositivos móviles, preparados para acceder a Internet a través de redes inalámbricas, están proliferando las zonas con WIFI gratuito, libre, o con facilidades de acceso para múltipes usuarios, hablamos de aeropuertos, universidades, cafeterías, hospitales, hoteles, centros públicos… en definitiva, cualquier lugar donde el acceso tenga medidas de seguridad limitadas o inexistentes y desde el que se conecte una colectividad de usuarios.

Siempre han existido procedimientos, para que un usuario avanzado y malintencionado pudiera espiar los datos que se envían mediante estos métodos de acceso vulnerables, sin embargo, es ahora cuando el riesgo es más elevado, con la aparición de Firesheep.

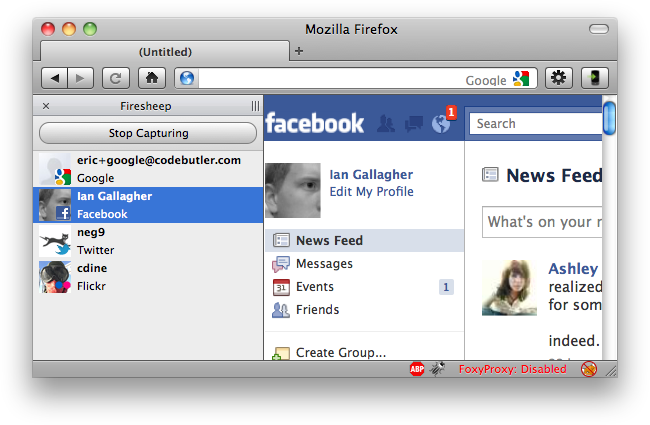

Firesheep es un extensión del navegador Firefox, funcional tanto en Windows como en Mac OS X, que permite a su usuario monitorizar el tráfico de la red wifi a la que se encuentra conectado, concretamente a la busca y captura de inicios de sesión, almacenando y mostrando al usuario de Firesheep, el nombre y contraseña obtenidos.

Afecta únicamente a aquellos inicios de sesión, realizados mediante paginas web no seguras, es decir, aquellas cuya dirección empieza por Http:// , esto significa, que cualquier acceso a las distintas redes sociales, servicios de correo gratuitos, windows live, foros, o cualesquiera otro tipo de servicios, que no accedan mediante protocolos de red segura, del tipo Https:// o SSL, son vulnerables a esta herramienta.

Firesheep, como se puede ver en la imagen, se presenta como una barra lateral en vuestro navegador, una vez iniciada la captura de datos, irá mostrando cualquier información de acceso obtenida, información que, en pocos minutos, de forma inmediata, el usuario de Firesheep podrá emplear a su vez, suplantándo su identidad.

Su funcionamiento es muy simple, básicamente aprovecha una vulnerabilidad, presente en la mayoría se sitios web, es muy sencillo, muchos sites utilizan cierto grado de encriptación para el envío de sus nombres de usuario y contraseñas, sin embargo, igualmente, pocos encriptan los datos contenidos en las llamadas cookies, que, en este caso, se almacenan en su ordenador, para mantenerle conectado a su sesión, durante el tiempo en que se encuentre en el servidor.

En la práctica, Firesheep, captura las cookies de los usuarios de la red wifi, relativas a los inicios de sesión en sitios web predefinidos como; Gmail, Facebook, Twitter, Msn…etc, el procedimiento es conocido como «sidejacking«, posteriormente, muestra la cookies obtenidas al usuario malintencionado, permitiéndole suplantar la identidad del afectado, facilitándole de esta manera el acceso e inicio de sesión, en cualquier sitio web al que se haya conectado la víctima, mediante nombre y contraseña, que no este protegido por SSL o conexión segura HTTPS://

Como protegerse

- Evite acceder a sus perfiles de usuario cuando navegue a través de redes públicas

- Si usa Firefox, instale el complemento HTTPS Everywhere

- Si usa Google Chrome, instale KB SSL Enforcer

Ojo! Estos complementos, únicamente, a la hora de conectarse a su cuenta de, por ejemplo Gmail, si el proveedor del servicio permite el acceso mediante conexión segura, forzarán que así sea, evitando que programas como Firesheep se hagan con sus datos.

Sin embargo, existen muchos sitios web, la mayoría de las redes sociales, sin ir más lejos, que no permiten el acceso mediante conexión segura, por lo que, aunque los instale, seguirá siendo vulnerable.

Es imprescindible que los responsables de los sitios web afectados por esta vulnerabilidad, se conciencen cuanto antes del riesgo existente, modificando sus sistemas de acceso, haciéndolos más seguros, protegiendo de este modo la información personal de sus usuarios.

De que le sirve, una configuración de privacidad apropiada y múltiples opciones de personalización para proteger su intimidad, si, con una herramienta como Firesheep, cualquier usuario sin grandes conocimientos, puede lograr los datos. para acceder y tomar el control de su cuenta.

Página web del autor de Firesheep, pulsa aquí para verla.

Alerta Phishing

Por Diego Guerrero - Seguridad - 30 mayo, 2011

Ultimamente, uno de los fraudes más comunes que podemos ver, consiste en la recepción de mensajes de correo falsos de diversas entidades bancarias, de las que, usted puede o no ser cliente, donde se le solicita por distintos motivos que facilite sus datos, asi como que introduzca su código PIN.

Ultimamente, uno de los fraudes más comunes que podemos ver, consiste en la recepción de mensajes de correo falsos de diversas entidades bancarias, de las que, usted puede o no ser cliente, donde se le solicita por distintos motivos que facilite sus datos, asi como que introduzca su código PIN.

Características:

- Copia exacta de páginas bancarias oficiales

- Solicitud de introducir datos personales

- Petición de código PIN

Resultan especialmente peligrosas, pues para esto utilizan reproducciones casí perfectas de las páginas bancarias originales así como de los e-mail, para conseguir sus objetivos.

Recuerde:

Su entidad bancaria en ningún caso le solicitará claves de acceso por correo electrónico ni por ningún otro medio, lo mismo ocurre en relación a empresas de envío de dinero, tipo Paypal, Google Checkout o cualquier otra en la que sean necesarios datos personales y bancarios para operar.

Bienvenidos a mi Blog!

Por Diego Guerrero - Varios - 30 mayo, 2011